Во второй части материала о защите данных для компаний эксперт по кибербезопансости Дмитрий Телушкин расскажет о способах минимизировать утечку данных.

Последствия Shadow IT для компании можно разделить на несколько уровней.

Утечки данных. Когда сотрудник отправляет рабочие документы через личную почту или загружает их в неавторизованное облако, компания теряет контроль над конфиденциальной информацией. По данным аналитиков, утечки данных наблюдаются более чем в половине случаев успешных атак на организации. Значительная часть этих утечек начинается именно с теневых инструментов.

Заражение сети. Неавторизованные приложения, загруженные из непроверенных источников, могут содержать вирусы, шпионское ПО или элементы ботнета. По данным опубликованным компанией Positive Technologies, вредоносное ПО применялось в 66% успешных атак на организации. Начальной точкой заражения нередко становится именно теневое ПО — установленное в обход антивируса и корпоративных политик.

Нарушение регуляторных требований. Неконтролируемая передача данных через сторонние сервисы может нарушать требования 152-ФЗ о персональных данных. Если сотрудник обработал данные клиентов через иностранный SaaS-сервис, компания автоматически становится нарушителем требований о локализации данных — независимо от того, знало ли об этом руководство.

Непрозрачность инфраструктуры. Одна из наименее очевидных, но крайне серьёзных проблем Теневого ИТ — его наличие делает инфраструктуру компании непрозрачной. IT-служба не может защитить то, о существовании чего не знает. Именно это делает Shadow IT системной угрозой для компаний всех уровней.

Теневая инфраструктура не чертик из табакерки и редко возникает внезапно. Чаще это постепенный процесс, который проходит несколько стадий — и каждая следующая обходится дороже.

Начинается всё с одного человека. Всего один сотрудник использует личный инструмент для решения рабочей задачи. Это единичный случай, не заметный на уровне сети. Потом он делится удобным решением с коллегами. Инструмент распространяется внутри отдела — теперь это устойчивая практика. Затем механизм становится негласным стандартом. Корпоративные данные регулярно проходят через него, формируются привычки и зависимости. И только на четвёртом этапе IT-служба случайно обнаруживает проблему (как правило, уже после инцидента). К этому моменту данные давно покинули периметр, а устранить последствия крайне сложно.

Ключевой вывод здесь прост: чем раньше компания выявляет теневые инструменты, тем ниже цена устранения проблемы. Именно поэтому непрерывный мониторинг сетевого трафика критически важен — он позволяет обнаружить Shadow IT на первом или втором этапе, а не на четвёртом.

Как же найти теневую инфраструктуру?

Обнаружение теневого ИТ — нетривиальная задача, поскольку сотрудники, как правило, не осознают, что нарушают какие-либо правила. Существует несколько подходов.

Анализ сетевого трафика. Наиболее эффективный технический метод. Глубокая инспекция пакетов (DPI) позволяет идентифицировать приложения по сигнатурам их трафика, даже если они работают на нестандартных портах или маскируются под стандартный HTTPS.

Аудит DNS-запросов. Обращения к доменам облачных хранилищ, торрент-трекеров, анонимайзеров хорошо видны в DNS-логах — даже если содержимое трафика зашифровано.

Контроль доступа на основе идентификации пользователя (Identity Based Security) — только устройства пользователя, который прошел аутентификацию (например через Active Directory, LDAP, SSO) имеют доступ во внешние сети и к ним применяются какие-то политики отличные от действующего по умолчанию «запрещать все».

Открытый диалог с сотрудниками. Технические методы должны дополняться организационными. Если люди знают, что могут открыто сообщить о нехватке рабочих инструментов без страха последствий — они реже прибегают к теневым решениям. Культура прозрачности — один из лучших превентивных механизмов. Это часто недооценивают.

Интересным является и поведение специалистов соответствующих служб компании после обнаружения. Нередко оно в корне неверное и формирует устойчивый паттерн у рядовых сотрудников — максимально маскировать свои потенциально нелигитимные действия. Грамотным решением является анализ: насколько инструмент опасен, насколько он полезен для бизнеса и можно ли взять его под контроль.

Запрет оправдан для инструментов с высоким уровнем риска и низкой бизнес-ценностью: торрент-клиентов, анонимайзеров, инструментов обхода корпоративных фильтров. Интеграция целесообразна, если инструмент полезен и достаточно безопасен — его можно легализовать, добавить в реестр одобренного ПО, настроить корпоративные аккаунты и политики доступа.

Обнаружение теневого ИТ является и маркером, что существует потребность, которую корпоративная инфраструктура не удовлетворяет. В этом случае находка становится сигналом для развития внутренних ИТ-сервисов. Это важно, поскольку нередко теневые инструменты — это фактически обратная связь от сотрудников, которые ежедневно используют некий инструментарий в своей работе.

Какой инструмент можно использовать для выявления теневой ИТ-инфраструктуры?

Одним из наиболее удобных для интеграции и при этом комплексных инструментов для выявления Shadow IT является современный периметральный NGFW.

Рассмотрим механизмы, которые может использовать сетевой инженер на примере продукта, Ideco NGFW Novum — российского межсетевого экрана нового поколения, разработанного компанией «Айдеко» и сертифицированного ФСТЭК.

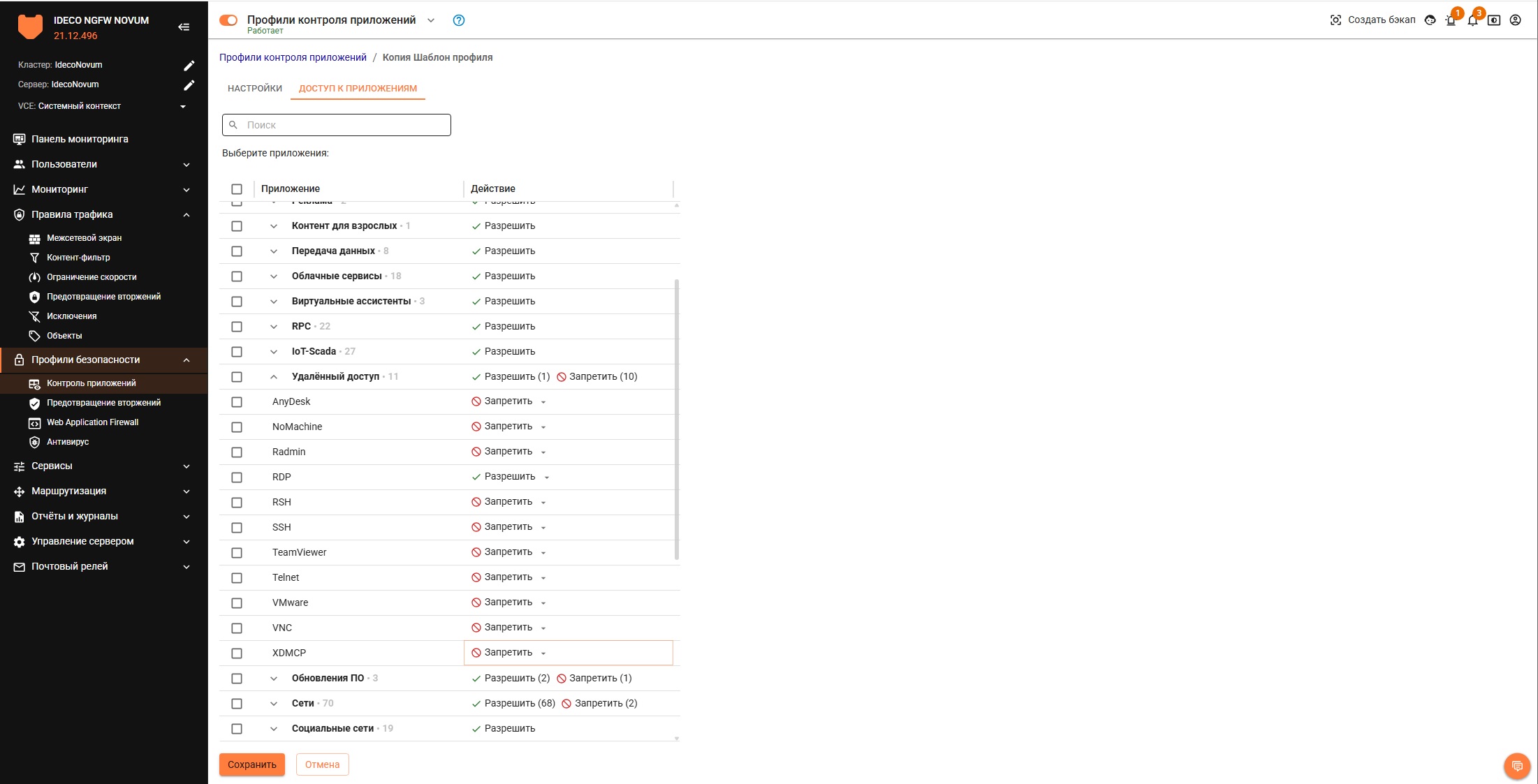

Контроль приложений (DPI). Технология глубокой инспекции пакетов, которая позволяет идентифицировать более 430 приложений вне зависимости от используемых портов. Администратор может гибко управлять доступом к конкретным приложениям — RDP, SSH, Skype, Telegram, BitTorrent, YouTube, Steam, клиентам социальных сетей — на уровне отдельных пользователей или групп. Фактически это точечное ограничение без блокировки легитимного трафика.

Рис. 1 Модуль «Контроль приложений» Ideco NGFW Novum c личного стенда автора статьи с лицензией Enterprise Demo

Блокировка анонимайзеров и обходных инструментов. Одна из ключевых возможностей — автоматическая блокировка средств обхода корпоративных политик: TOR, анонимайзеров, браузерных плагинов-прокси и нежелательных VPN-приложений. Это исключает ситуацию, когда сотрудник использует теневые инструменты, намеренно скрывая своё поведение от IT-службы.

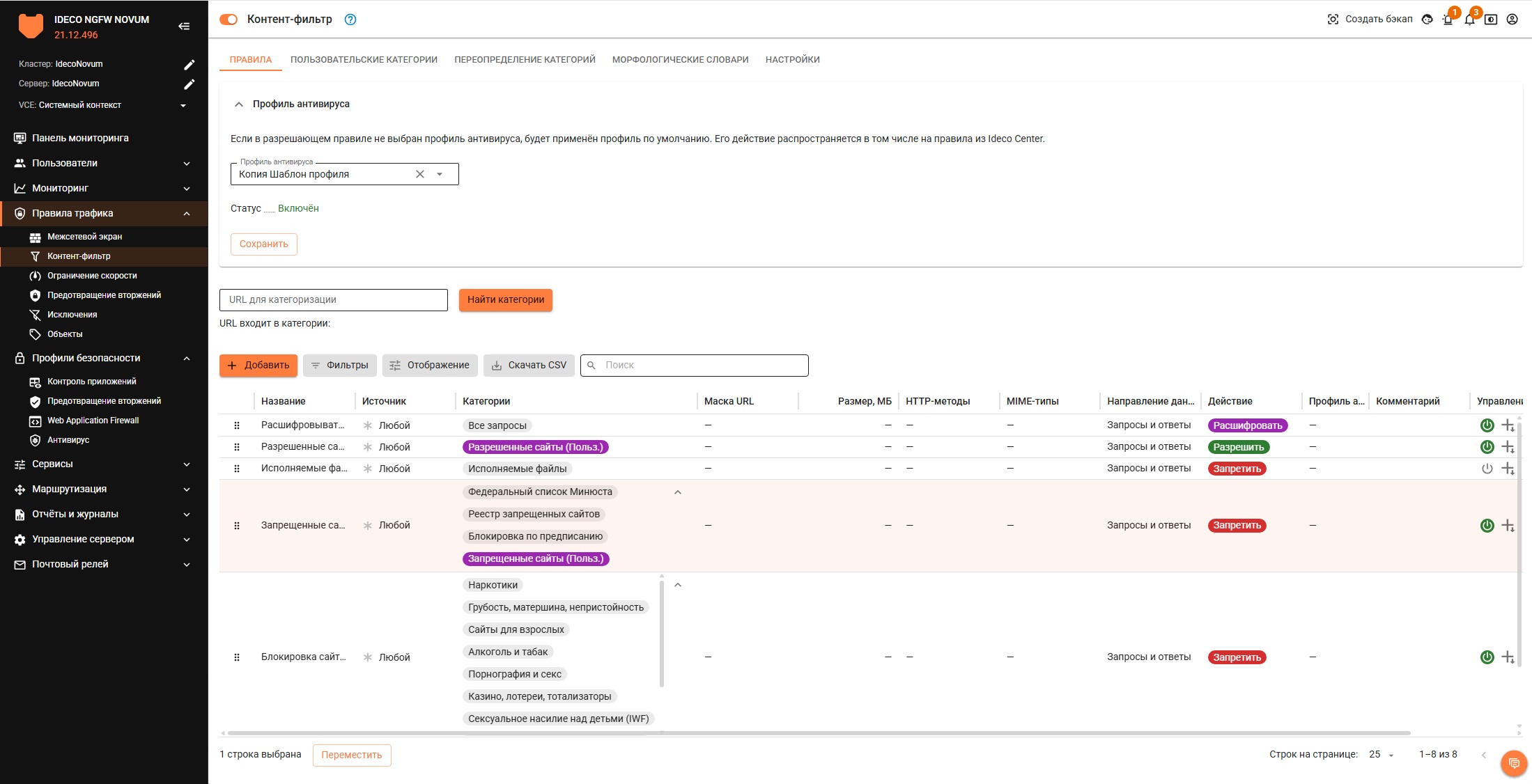

Контентная фильтрация. Система располагает базой из более чем 500 миллионов URL, распределённых по категориям. Администратор может запрещать доступ к файлообменникам, игровым платформам, облачным хранилищам, социальным сетям и другим категориям. База регулярно обновляется, что позволяет оперативно реагировать на появление новых теневых сервисов.

Рис. 2 Модуль «Контент-фильтр» Ideco NGFW Novum c личного стенда автора статьи с лицензией Enterprise Demo

Система обнаружения и предотвращения вторжений (IDS/IPS). Ideco NGFW автоматически выявляет и блокирует подозрительную сетевую активность: ботнеты, шпионское ПО, криптомайнеры, командные центры вредоносных программ. Это позволяет оперативно обнаружить последствия использования Shadow IT — например, заражение корпоративной сети через неавторизованное ПО.

Декодирование HTTPS-трафика. Значительная часть современных теневых сервисов работает через зашифрованные HTTPS-соединения, что делает их невидимыми для обычных систем фильтрации. Ideco NGFW поддерживает инспекцию зашифрованного трафика методом SSL Bump, а также анализ без подмены сертификата через SNI. Зашифрованный трафик к неавторизованным сервисам будет проверен и при необходимости заблокирован.

Механизмы безопасности на основе идентификации пользователя закрывают возможность сотруднику использовать для выполнения рабочих задач личные устройства, неподконтрольные отделу IT, а также, например внести небезопасные изменения на корпоративное устройство (в т. ч. обходными путями) и попробовать после этого подключиться к корпоративному VPN (механизм проверки комплаенс на основе Профилей устройств).

Резюмируя все вышесказанное: Shadow IT — это не проблема злого умысла ваших сотрудников. Это следствие того, что они ищут более удобные инструменты для работы.

Задача IT-службы — не только запрещать, но и обеспечивать прозрачность: знать, что происходит в сети и управлять этим.

Одним из наиболее актуальных инструментов для пресечения Теневого ИТ является периметральный NGFW, который предоставляет все необходимые инструменты: от глубокой инспекции трафика и блокировки анонимайзеров до детальной отчётности и интеграции с корпоративной инфраструктурой.

Важно остановиться и на этической стороне, к которой могут апеллировать недовольные политиками безопасности сотрудники. Контроль над потенциальным Shadow IT в компании не является тотальной слежкой за сотрудниками и их действиями в корпоративной сети. На текущем уровне развития технологий — это профессиональное, высокоточное управление корпоративной безопасностью и сетевой инфраструктурой с целью сберечь корпоративные данные, а потенциально и бизнес их работодателя.

Соответствует редакционной политике